1.华三交换机堆叠配置

Sw1

①. 调整IRF优先级并关闭IRF物理接口

②.创建IRF端口组并将物理接口加入到IRF端口中

③.激活物理接口和IRF端口配置

Sw2

①.更改设备端口名,保存配置并重启

②.启动IRF模式并重启设备

③.创建IRF端口组并将物理接口加入到IRF端口中

④.激活物理接口和IRF端口配置

验证

2.华三交换机心跳检测配置

验证

h3c交换机管理ip配置方法

(H3C)system-view

[H3C]interface Vlan-interface 1(进入管理VLAN)

[H3C-Vlan-interface1]undo ip address(取消管理VLAN原有的IP地址)

[H3C-Vlan-interface1]ip address 10.153.17.82 255.255.255.0(配置以太网交换机管理VLAN的IP地址

|为10.153.17.82)第二步:用户通过Console口,在以太网交换机上配置欲登录的WEB网管用户名和认证口令。

通过Console口,添加以太网交换机的WEB用户,用户级别设为3(管理级用户)

[H3C]local-user admin(设置用户名为admin)

[H3C-luser-admin]service-type telnet level3(设置级别3)[H3C-luser-admin]password simple admin(设置密码admin)

配置交换机到网关的静态路由

[H3C]ip route-static 0.0.0.0 255.255.255.255 192.168.0.1(网关的IP地址为192.168.0.50)

H3C的配置telnet 登录步骤是这样的:

1:[H3C]local-user admin

建立本地用户 用户名 admin

2:[H3C-luser-admin]password simple admin

配置admin 用户的密码这里是明文方式

3:[H3C-luser-admin]service-type telnet

配置telnet 服务,意思是允许telnet使用该用户进行认证

4:[H3C-luser-admin]authorization-attribute level 3

赋予admin 最高权限3 权限级别 0到3

5:[H3C]user-interface vty 0 4

配置终端连接vty ,就是远程连接方式,有telnet也有ssh等,自己选。

6:[H3C-ui-vty0-4]authentication-mode scheme

使用AAA认证,意思是用本地用户进行认证,telnet登录时 要求输入用户名和密码。

IRF(Intelligent Resilient Framework,智能弹性架构)是 H3C 自主研发的软件虚拟化技术,通过将多台设备虚拟为一台设备,可以简化网络拓扑,提高管理效率,并能提供 1:N 的设备级备份,帮助您实现业界领先的企业网、数据中心汇聚/核心层解决方案。

硬件限制

S5820V2 和 S5830V2 系列交换机不但可以与本系列内的交换机建立 IRF,而且这两个系列的设备之间也能够建立 IRF,但都不能与其它系列的产品建立 IRF。

软件限制

参与组建 IRF 的 S5820V2&S5830V2 系列交换机必须使用相同的软件版本

连接及端口限制S5820V2-52Q/S5820V2-52QF/S5820V2-54QS-GE 交换机上的所有 10GE 以太网口、SFP+口或QSFP+口以及 S5830V2-24S 交换机上的所有 SFP+口都可以用于 IRF 连接。如果选择 10GE 以太网口或 SFP+口作为 IRF 物理端口,需要注意的是:

• S5820V2-52QF/S5830V2-24S 设备上的 SFP+口根据端口编号进行分组,从编号 1 开始,按

端口编号由小到大的顺序,每4个SFP+口分为一组。同一组中的所有端口用途必须相同,即必须同时作为普通业务端口或 IRF 物理端口。

• S5820V2-52Q 设备上的 10GE 以太网口根据端口编号进行分组,从编号 1 开始,按端口编号由小到大的顺序,每 4 个 10GE 以太网口分为一组。同一组中的所有端口用途必须相同,即必须同时作为普通业务端口或 IRF 物理端口。

• S5820V2-54QS-GE设备上的 4个 SFP+口用途必须相同,即必须同时作为 IRF物理端口或普通业务端口。

• 在将某个 10GE 以太网口或 SFP+口与 IRF 端口进行绑定或取消绑定之前,必须先对该接口所在组内的所有接口执行 shutdown 操作;在完成绑定或取消绑定操作后,再对同组内所有接口执行 undo shutdown 操作。使用接口批量配置功能可以更快捷的完成以上操作。

看完介绍,我再举个例子具体讲解下irf是如何配置的

首先我们先确认一些信息

使用的堆叠口为XG1/0/49 到 XG1/0/52

左边的设备设置member 号为1使用irf端口1-1

右边的设备设置member 号为2使用irf端口2-2

左边的设备irf优先级为32作为主设备,右边的设备irf优先级为1作为备用设备

好的,我们先看下没有做irf前设备时啥样的:

在左边的设备上敲dis irf 查看 irf信息

[H3C-Ten-GigabitEthernet1/0/51]dis irf

MemberID Role Priority CPU-Mac Description

*+1 Master 1 58ab-818c-0104 —

————————————————–

* indicates the device is the master.

+ indicates the device through which the user logs in.

The bridge MAC of the IRF is: 58ab-818c-0100

Auto upgrade : yes

Mac persistent : 6 min

Domain ID : 0

memberid就是设备的member号,member号决定了端口号

交换机的端口命名格式: 接口类型/ 框号/插槽号/端口号

当member号发生改变时,对应端口的框号就会发送改变

ole下面写的时Master代表时主设备的意思,与之对应的是Standby备用设备

当设备没有做irf时每台设备都会宣称自己时master主设备,当irf配置生效后,同一irf组中只用优先级最大的设备才会宣传自己时master ,其余设备会宣传自己时Standby备用设备

我们可以先看下左边设备上的端口是否包含右边设备的端口

<H3C>dis interface brief

Brief information on interfaces in route mode:

Link: ADM – administratively down; Stby – standby

Protocol: (s) – spoofing

Interface Link Protocol Primary IP Description

InLoop0 UP UP(s) —

MGE0/0/0 DOWN DOWN —

NULL0 UP UP(s) —

REG0 UP — —

Brief information on interfaces in bridge mode:

Link: ADM – administratively down; Stby – standby

Speed: (a) – auto

Duplex: (a)/A – auto; H – half; F – full

Type: A – access; T – trunk; H – hybrid

Interface Link Speed Duplex Type PVID Description

FGE1/0/53 DOWN 40G A A 1

FGE1/0/54 DOWN 40G A A 1

GE1/0/1 DOWN auto A A 1

GE1/0/2 DOWN auto A A 1

GE1/0/3 DOWN auto A A 1

GE1/0/4 DOWN auto A A 1

GE1/0/5 DOWN auto A A 1

GE1/0/6 DOWN auto A A 1

GE1/0/7 DOWN auto A A 1

GE1/0/8 DOWN auto A A 1

GE1/0/9 DOWN auto A A 1

GE1/0/10 DOWN auto A A 1

GE1/0/11 DOWN auto A A 1

GE1/0/12 DOWN auto A A 1

GE1/0/13 DOWN auto A A 1

GE1/0/14 DOWN auto A A 1

GE1/0/15 DOWN auto A A 1

GE1/0/16 DOWN auto A A 1

GE1/0/17 DOWN auto A A 1

GE1/0/18 DOWN auto A A 1

GE1/0/19 DOWN auto A A 1

GE1/0/20 DOWN auto A A 1

GE1/0/21 DOWN auto A A 1

GE1/0/22 DOWN auto A A 1

GE1/0/23 DOWN auto A A 1

GE1/0/24 DOWN auto A A 1

GE1/0/25 DOWN auto A A 1

GE1/0/26 DOWN auto A A 1

GE1/0/27 DOWN auto A A 1

GE1/0/28 DOWN auto A A 1

GE1/0/29 DOWN auto A A 1

GE1/0/30 DOWN auto A A 1

GE1/0/31 DOWN auto A A 1

GE1/0/32 DOWN auto A A 1

GE1/0/33 DOWN auto A A 1

GE1/0/34 DOWN auto A A 1

GE1/0/35 DOWN auto A A 1

GE1/0/36 DOWN auto A A 1

GE1/0/37 DOWN auto A A 1

GE1/0/38 DOWN auto A A 1

GE1/0/39 DOWN auto A A 1

GE1/0/40 DOWN auto A A 1

GE1/0/41 DOWN auto A A 1

GE1/0/42 DOWN auto A A 1

GE1/0/43 DOWN auto A A 1

GE1/0/44 DOWN auto A A 1

GE1/0/45 DOWN auto A A 1

GE1/0/46 DOWN auto A A 1

GE1/0/47 DOWN auto A A 1

GE1/0/48 DOWN auto A A 1

XGE1/0/49 DOWN 10G F A 1

XGE1/0/50 DOWN 10G F A 1

XGE1/0/51 DOWN 10G F A 1

XGE1/0/52 DOWN 10G F A 1

<H3C>

只能看到自己的端口信息

现在配置irf (注意配置前需要将堆叠线拆除)

就像这样

左边的交换机的配置

[H3C]interface range Ten-GigabitEthernet 1/0/49 to Ten-GigabitEthernet 1/0/52

# 进入端口Ten-GigabitEthernet 1/0/49 to Ten-GigabitEthernet 1/0/52 批量配置组中

[H3C-if-range]shutdown

#关闭批量配置组中的所有端口

[H3C-if-range]quit

#退出批量配置组

[H3C]irf member 1 priority 32

#配置当前的irf成员id1的优先级为32(最高等级32,默认为1)

[H3C]irf-port 1/1

#进入irf端口1/1

[H3C-irf-port1/1]port group interface Ten-GigabitEthernet 1/0/49

#将端口Ten-GigabitEthernet 1/0/49 加入到当前irf端口中

You must perform the following tasks for a successful IRF setup:

Save the configuration after completing IRF configuration.

Execute the “irf-port-configuration active” command to activate the IRF ports.

#提示说:必须使用命令”irf-port-configuration active” 激活irf端口配置

[H3C-irf-port1/1]port group interface Ten-GigabitEthernet 1/0/50

#将端口Ten-GigabitEthernet 1/0/50 加入到当前irf端口中

[H3C-irf-port1/1]port group interface Ten-GigabitEthernet 1/0/51

#将端口Ten-GigabitEthernet 1/0/51 加入到当前irf端口中

[H3C-irf-port1/1]port group interface Ten-GigabitEthernet 1/0/52

#将端口Ten-GigabitEthernet 1/0/52 加入到当前irf端口中

[H3C-irf-port1/1]quit

#退出irf端口1/1

[H3C]irf-port-configuration active

#激活irf端口配置

[H3C]interface range Ten-GigabitEthernet 1/0/49 to Ten-GigabitEthernet 1/0/52

# 进入端口Ten-GigabitEthernet 1/0/49 to Ten-GigabitEthernet 1/0/52 批量配置组中

[H3C-if-range]undo shutdown

#开启批量配置组中的所有端口

[H3C-if-range]save

#保存当前配置信息

The current configuration will be written to the device. Are you sure? [Y/N]:y

Please input the file name(*.cfg)[flash:/startup.cfg]

(To leave the existing filename unchanged, press the enter key):

Validating file. Please wait…

Saved the current configuration to mainboard device successfully.

[H3C-if-range]

#此时左边交换机上的irf配置已经做完了

具体的配置命令脚本我会在结尾出分享出来,请各位读者耐心阅读,谢谢!!!

我们再来配置右边的交换机

首先我们在右边交换机上配置如下命令将其irf成员id变成2

[H3C]irf member 1 renumber 2

#首先我们将当前的irf成员id1重命名为2

Renumbering the member ID may result in configuration change or loss. Continue?[Y/N]:y

#提示:重新编号成员ID可能会导致配置更改或丢失。继续?,我们输入y即可

[H3C]quit

#退出系统视图

<H3C>reboot

#重启设备

此时重启完设备后irf 成员id就会变成2

我们查看下重启后的irf信息,发现irf成员id变成2

[H3C]dis irf

MemberID Role Priority CPU-Mac Description

*+2 Master 1 58ab-8bfb-0204 —

————————————————–

* indicates the device is the master.

+ indicates the device through which the user logs in.

The bridge MAC of the IRF is: 58ab-8bfb-0200

Auto upgrade : yes

Mac persistent : 6 min

Domain ID : 0

端口号也会发生变化

[H3C]dis interface brief

Brief information on interfaces in route mode:

Link: ADM – administratively down; Stby – standby

Protocol: (s) – spoofing

Interface Link Protocol Primary IP Description

InLoop0 UP UP(s) —

MGE0/0/0 DOWN DOWN —

NULL0 UP UP(s) —

REG0 UP — —

Brief information on interfaces in bridge mode:

Link: ADM – administratively down; Stby – standby

Speed: (a) – auto

Duplex: (a)/A – auto; H – half; F – full

Type: A – access; T – trunk; H – hybrid

Interface Link Speed Duplex Type PVID Description

FGE2/0/53 DOWN 40G A A 1

FGE2/0/54 DOWN 40G A A 1

GE2/0/1 DOWN auto A A 1

GE2/0/2 DOWN auto A A 1

GE2/0/3 DOWN auto A A 1

GE2/0/4 DOWN auto A A 1

GE2/0/5 DOWN auto A A 1

GE2/0/6 DOWN auto A A 1

GE2/0/7 DOWN auto A A 1

GE2/0/8 DOWN auto A A 1

GE2/0/9 DOWN auto A A 1

GE2/0/10 DOWN auto A A 1

GE2/0/11 DOWN auto A A 1

GE2/0/12 DOWN auto A A 1

GE2/0/13 DOWN auto A A 1

GE2/0/14 DOWN auto A A 1

GE2/0/15 DOWN auto A A 1

GE2/0/16 DOWN auto A A 1

GE2/0/17 DOWN auto A A 1

GE2/0/18 DOWN auto A A 1

GE2/0/19 DOWN auto A A 1

GE2/0/20 DOWN auto A A 1

GE2/0/21 DOWN auto A A 1

GE2/0/22 DOWN auto A A 1

GE2/0/23 DOWN auto A A 1

GE2/0/24 DOWN auto A A 1

GE2/0/25 DOWN auto A A 1

GE2/0/26 DOWN auto A A 1

GE2/0/27 DOWN auto A A 1

GE2/0/28 DOWN auto A A 1

GE2/0/29 DOWN auto A A 1

GE2/0/30 DOWN auto A A 1

GE2/0/31 DOWN auto A A 1

GE2/0/32 DOWN auto A A 1

GE2/0/33 DOWN auto A A 1

GE2/0/34 DOWN auto A A 1

GE2/0/35 DOWN auto A A 1

GE2/0/36 DOWN auto A A 1

GE2/0/37 DOWN auto A A 1

GE2/0/38 DOWN auto A A 1

GE2/0/39 DOWN auto A A 1

GE2/0/40 DOWN auto A A 1

GE2/0/41 DOWN auto A A 1

GE2/0/42 DOWN auto A A 1

GE2/0/43 DOWN auto A A 1

GE2/0/44 DOWN auto A A 1

GE2/0/45 DOWN auto A A 1

GE2/0/46 DOWN auto A A 1

GE2/0/47 DOWN auto A A 1

GE2/0/48 DOWN auto A A 1

XGE2/0/49 DOWN 10G F A 1

XGE2/0/50 DOWN 10G F A 1

XGE2/0/51 DOWN 10G F A 1

XGE2/0/52 DOWN 10G F A 1

[H3C]

好的,我们继续配置右边的交换机

[H3C]interface range Ten-GigabitEthernet 2/0/49 to Ten-GigabitEthernet 2/0/52

# 进入端口Ten-GigabitEthernet 2/0/49 to Ten-GigabitEthernet 2/0/52 批量配置组中

[H3C-if-range]shutdown

#关闭批量配置组中的所有端口

[H3C]irf member 2 priority 1

#配置当前的irf成员id2的优先级为1(最高等级32,默认为1)

[H3C]irf-port 2/2

#进入irf端口2/2

[H3C-irf-port2/2]port group interface Ten-GigabitEthernet 2/0/49

#将端口Ten-GigabitEthernet 1/0/49 加入到当前irf端口中

You must perform the following tasks for a successful IRF setup:

Save the configuration after completing IRF configuration.

Execute the “irf-port-configuration active” command to activate the IRF ports.

#提示说:必须使用命令”irf-port-configuration active” 激活irf端口配置

[H3C-irf-port2/2]port group interface Ten-GigabitEthernet 2/0/50

#将端口Ten-GigabitEthernet 2/0/50 加入到当前irf端口中

[H3C-irf-port2/2]port group interface Ten-GigabitEthernet 2/0/51

#将端口Ten-GigabitEthernet 2/0/51 加入到当前irf端口中

[H3C-irf-port2/2]port group interface Ten-GigabitEthernet 2/0/52

#将端口Ten-GigabitEthernet 2/0/52 加入到当前irf端口中

[H3C-irf-port2/2]quit

#退出irf端口2/2

[H3C]irf-port-configuration active

#激活irf端口配置

[H3C]interface range Ten-GigabitEthernet 2/0/49 to Ten-GigabitEthernet 2/0/52

# 进入端口Ten-GigabitEthernet 2/0/49 to Ten-GigabitEthernet 2/0/52 批量配置组中

[H3C-if-range]undo shutdown

#开启批量配置组中的所有端口

[H3C-if-range]quit

#退出批量配置组

[H3C]save

#保存当前配置信息

The current configuration will be written to the device. Are you sure? [Y/N]:y

Please input the file name(*.cfg)[flash:/startup.cfg]

(To leave the existing filename unchanged, press the enter key):

flash:/startup.cfg exists, overwrite? [Y/N]:y

Validating file. Please wait…

Saved the current configuration to mainboard device successfully.

[H3C]

好的,此时irf配置我们已经全部做完了,将堆叠口的万兆尾纤插上后,右边的交换机(也就时我们计划作为备用设备的那台交换机)就会重启,重启完成后堆叠就成功了。

好的,我们再左边交换机上查看配置信息

<H3C>dis irf

MemberID Role Priority CPU-Mac Description

*+1 Master 1 58ab-818c-0104 —

2 Standby 1 58ab-8bfb-0204 —

————————————————–

* indicates the device is the master.

+ indicates the device through which the user logs in.

The bridge MAC of the IRF is: 58ab-818c-0100

Auto upgrade : yes

Mac persistent : 6 min

Domain ID : 0

此时我们可以看到有两个设备了,

一个的member id 为1 优先级为32 是(master)主设备

另一个的member id 为2 优先级为1 是(standby)备用设备

星号标识的是master(主设备)

加号标识的是当前登陆的设备

也就是说我们当前登陆的左边的这台交换机是主设备

我们再来看 下是否能在左边设备上看到右边设备上的端口

<H3C>dis interface brief

Brief information on interfaces in route mode:

Link: ADM – administratively down; Stby – standby

Protocol: (s) – spoofing

Interface Link Protocol Primary IP Description

InLoop0 UP UP(s) —

MGE0/0/0 DOWN DOWN —

NULL0 UP UP(s) —

REG0 UP — —

Brief information on interfaces in bridge mode:

Link: ADM – administratively down; Stby – standby

Speed: (a) – auto

Duplex: (a)/A – auto; H – half; F – full

Type: A – access; T – trunk; H – hybrid

Interface Link Speed Duplex Type PVID Description

FGE1/0/53 DOWN 40G A A 1

FGE1/0/54 DOWN 40G A A 1

FGE2/0/53 DOWN 40G A A 1

FGE2/0/54 DOWN 40G A A 1

GE1/0/1 DOWN auto A A 1

GE1/0/2 DOWN auto A A 1

GE1/0/3 DOWN auto A A 1

GE1/0/4 DOWN auto A A 1

GE1/0/5 DOWN auto A A 1

GE1/0/6 DOWN auto A A 1

GE1/0/7 DOWN auto A A 1

GE1/0/8 DOWN auto A A 1

GE1/0/9 DOWN auto A A 1

GE1/0/10 DOWN auto A A 1

GE1/0/11 DOWN auto A A 1

GE1/0/12 DOWN auto A A 1

GE1/0/13 DOWN auto A A 1

GE1/0/14 DOWN auto A A 1

GE1/0/15 DOWN auto A A 1

GE1/0/16 DOWN auto A A 1

GE1/0/17 DOWN auto A A 1

GE1/0/18 DOWN auto A A 1

GE1/0/19 DOWN auto A A 1

GE1/0/20 DOWN auto A A 1

GE1/0/21 DOWN auto A A 1

GE1/0/22 DOWN auto A A 1

GE1/0/23 DOWN auto A A 1

GE1/0/24 DOWN auto A A 1

GE1/0/25 DOWN auto A A 1

GE1/0/26 DOWN auto A A 1

GE1/0/27 DOWN auto A A 1

GE1/0/28 DOWN auto A A 1

GE1/0/29 DOWN auto A A 1

GE1/0/30 DOWN auto A A 1

GE1/0/31 DOWN auto A A 1

GE1/0/32 DOWN auto A A 1

GE1/0/33 DOWN auto A A 1

GE1/0/34 DOWN auto A A 1

GE1/0/35 DOWN auto A A 1

GE1/0/36 DOWN auto A A 1

GE1/0/37 DOWN auto A A 1

GE1/0/38 DOWN auto A A 1

GE1/0/39 DOWN auto A A 1

GE1/0/40 DOWN auto A A 1

GE1/0/41 DOWN auto A A 1

GE1/0/42 DOWN auto A A 1

GE1/0/43 DOWN auto A A 1

GE1/0/44 DOWN auto A A 1

GE1/0/45 DOWN auto A A 1

GE1/0/46 DOWN auto A A 1

GE1/0/47 DOWN auto A A 1

GE1/0/48 DOWN auto A A 1

GE2/0/1 DOWN auto A A 1

GE2/0/2 DOWN auto A A 1

GE2/0/3 DOWN auto A A 1

GE2/0/4 DOWN auto A A 1

GE2/0/5 DOWN auto A A 1

GE2/0/6 DOWN auto A A 1

GE2/0/7 DOWN auto A A 1

GE2/0/8 DOWN auto A A 1

GE2/0/9 DOWN auto A A 1

GE2/0/10 DOWN auto A A 1

GE2/0/11 DOWN auto A A 1

GE2/0/12 DOWN auto A A 1

GE2/0/13 DOWN auto A A 1

GE2/0/14 DOWN auto A A 1

GE2/0/15 DOWN auto A A 1

GE2/0/16 DOWN auto A A 1

GE2/0/17 DOWN auto A A 1

GE2/0/18 DOWN auto A A 1

GE2/0/19 DOWN auto A A 1

GE2/0/20 DOWN auto A A 1

GE2/0/21 DOWN auto A A 1

GE2/0/22 DOWN auto A A 1

GE2/0/23 DOWN auto A A 1

GE2/0/24 DOWN auto A A 1

GE2/0/25 DOWN auto A A 1

GE2/0/26 DOWN auto A A 1

GE2/0/27 DOWN auto A A 1

GE2/0/28 DOWN auto A A 1

GE2/0/29 DOWN auto A A 1

GE2/0/30 DOWN auto A A 1

GE2/0/31 DOWN auto A A 1

GE2/0/32 DOWN auto A A 1

GE2/0/33 DOWN auto A A 1

GE2/0/34 DOWN auto A A 1

GE2/0/35 DOWN auto A A 1

GE2/0/36 DOWN auto A A 1

GE2/0/37 DOWN auto A A 1

GE2/0/38 DOWN auto A A 1

GE2/0/39 DOWN auto A A 1

GE2/0/40 DOWN auto A A 1

GE2/0/41 DOWN auto A A 1

GE2/0/42 DOWN auto A A 1

GE2/0/43 DOWN auto A A 1

GE2/0/44 DOWN auto A A 1

GE2/0/45 DOWN auto A A 1

GE2/0/46 DOWN auto A A 1

GE2/0/47 DOWN auto A A 1

GE2/0/48 DOWN auto A A 1

XGE1/0/49 UP 10G F — —

XGE1/0/50 UP 10G F — —

XGE1/0/51 UP 10G F — —

XGE1/0/52 UP 10G F — —

XGE2/0/49 UP 10G F — —

XGE2/0/50 UP 10G F — —

XGE2/0/51 UP 10G F — —

XGE2/0/52 UP 10G F — —

<H3C>

可以看到右边交换机上的端口

左边的交换机

#

sys

#

interface range Ten-GigabitEthernet 1/0/49 to Ten-GigabitEthernet 1/0/52

#

shutdown

#

quit

#

irf member 1 priority 32

#

irf-port 1/1

#

port group interface Ten-GigabitEthernet 1/0/49

#

port group interface Ten-GigabitEthernet 1/0/50

#

port group interface Ten-GigabitEthernet 1/0/51

#

port group interface Ten-GigabitEthernet 1/0/52

#

quit

#

irf-port-configuration active

#

interface range Ten-GigabitEthernet 1/0/49 to Ten-GigabitEthernet 1/0/52

#

undo shutdown

#

save

右边交换机的命令

sys

#

irf member 1 renumber 2

#

quit

#

reboot

#

sys

#

interface range Ten-GigabitEthernet 2/0/49 to Ten-GigabitEthernet 2/0/52

#

shutdown

#

irf member 2 priority 1

#

irf-port 2/2

#

port group interface Ten-GigabitEthernet 2/0/49

#

port group interface Ten-GigabitEthernet 2/0/50

#

port group interface Ten-GigabitEthernet 2/0/51

#

port group interface Ten-GigabitEthernet 2/0/52

#

quit

#

irf-port-configuration active

#

interface range Ten-GigabitEthernet 2/0/49 to Ten-GigabitEthernet 2/0/52

#

undo shutdown

#

quit

#

save

第一个交换机:

<H3C>…用户视图

<H3C> system-visew (sys)…系统视图

irf member 1 renumber 1…将1号机的编号改为1(默认为1)

irf member 1 priority 5…修改1号机的irf优先级为5 优先级高的选为master的可能性越大

interface Ten-GigabitEthernrt 1/0/51…进入1/0/51端口

shutdown …关闭51端口

interface Ten-GigabitEthernrt 1/0/52…进入1/0/52端口

shutdown …关闭52端口

quit…退出到系统视图

irf-port 1/2…创建1号机的第一个虚拟堆叠口

port group interface Ten-GigabitEthernet1/0/51

port group interface Ten-GigabitEthernet1/0/52…将51 52口与堆叠口绑定

save…保存配置

irf-port- configuration active…重要一步,激活IRF,很多人会忽略这条命令

第二个交换机:

irf member 1 renumber 2…将2号机的编号改为2(默认为1)

irf member 1 priority 4…修改2号机的irf优先级为4

interface Ten-GigabitEthernrt 1/0/51…进入1/0/51端口

shutdown …关闭51端口

interface Ten-GigabitEthernrt 1/0/52…进入1/0/52端口

shutdown …关闭52端口

quit…退出到系统视图

quit…退出到用户视图

reboot…重新启动,编号改为2

irf-port 2/2…创建2号机的第一个虚拟堆叠口

port group interface Ten-GigabitEthernet2/0/51

port group interface Ten-GigabitEthernet2/0/52…将51 52口与堆叠口绑定

save…保存配置

irf-port- configuration active…重要一步,激活IRF,很多人会忽略这条命令

———————————–

©著作权归作者所有:来自51CTO博客作者噷嗳伱的原创作品,如需转载,请注明出处,否则将追究法律责任

H3C S5560-EI系列交换机配置堆叠IRF

https://blog.51cto.com/u_13506095/2045561

我们先来了解下h3c的配置命令与功能,都是常用的,基本上大部分网络配置都少不了这些命令。

2、用户配置

<H3C>system-view

[H3C]super passwordH3C //设置用户分级密码

[H3C]undo superpassword //删除用户分级密码

[H3C]localuser bigheap 1234561 //Web网管用户设置,1为管理级用户

[H3C]undo localuser bigheap //删除Web网管用户

[H3C]user-interface aux 0 //只支持0

[H3C-Aux]idle-timeout 250 //设置超时为2分50秒,若为0则表示不超时,默认为5分钟

[H3C-Aux]undoidle-timeout //恢复默认值

[H3C]user-interface vty 0 //只支持0和1

[H3C-vty]idle-timeout 250 //设置超时为2分50秒,若为0则表示不超时,默认为5分钟

[H3C-vty]undoidle-timeout //恢复默认值

[H3C-vty]set authentication password123456 //设置telnet密码,必须设置

[H3C-vty]undo set authenticationpassword //取消密码

[H3C]displayusers //显示用户

[H3C]displayuser-interface //用户界面状态

[H3C]vlan 2 //创建VLAN2

[H3C]undo vlanall //删除除缺省VLAN外的所有VLAN,缺省VLAN不能被删除

[H3C-vlan2]port Ethernet 0/4 to Ethernet0/7 //将4到7号端口加入到VLAN2中,此命令只能用来加access端口,不能用来增加trunk或者hybrid端口

[H3C-vlan2]port-isolate enable //打开VLAN内端口隔离特性,不能二层转发,默认不启用该功能

[H3C-Ethernet0/4]port-isolate uplink-portvlan 2 //设置4为VLAN2的隔离上行端口,用于转发二层数据,只能配置一个上行端口,若为trunk,则建议允许所有VLAN通过,隔离不能与汇聚同时配置

[H3C]display vlan all //显示所有VLAN的详细信息

[H3C]user-group 20 //创建user-group 20,默认只存在user-group 1

[H3C-UserGroup20]port Ethernet 0/4 toEthernet 0/7 //将4到7号端口加入到VLAN20中,初始时都属于user-group 1中

[H3C]display user-group 20 //显示user-group 20的相关信息

[H3C]vlan 20 //创建vlan

[H3C]management-vlan 20 //管理vlan

[H3C]interface vlan-interface 20 //进入并管理vlan20

[H3C]undo interface vlan-interface 20 //删除管理VLAN端口

[H3C-Vlan-interface20]ip address192.168.1.2 255.255.255.0 //配置管理VLAN接口静态IP地址

[H3C-Vlan-interface20]undo ipaddress //删除IP地址

[H3C-Vlan-interface20]ip gateway 192.168.1.1 //指定缺省网关(默认无网关地址)

[H3C-Vlan-interface20]undo ip gateway

[H3C-Vlan-interface20]shutdown //关闭接口

[H3C-Vlan-interface20]undo shutdown //开启

[H3C]display ip //显示管理VLAN接口IP的相关信息

[H3C]display interface vlan-interface20 //查看管理VLAN的接口信息

<H3C>debugging ip //开启IP调试功能

<H3C>undo debugging ip

[H3C-Vlan-interface20]ip address dhcp-alloc // 管理VLAN接口通过DHCP方式获取IP地址

[H3C-Vlan-interface20]undo ip address dhcp-alloc // 取消

[H3C]display dhcp //显示DHCP客户信息

<H3C>debugging dhcp-alloc //开启DHCP调试功能

<H3C>undo debugging dhcp-alloc

[H3C]interface Ethernet0/3 //进入端口

[H3C-Ethernet0/3]shutdown //关闭端口

[H3C-Ethernet0/3]speed 100 //速率可为10,100,1000和auto(缺省)

[H3C-Ethernet0/3]duplexfull //双工,可为half,full和auto,光口和汇聚后不能配置

[H3C-Ethernet0/3]flow-control //开启流控,默认为关闭

[H3C-Ethernet0/3]broadcast-suppression 20 //设置抑制广播百分比为20%,可取5,10,20,100,缺省为100,同时组播和未知单播也受此影响

[H3C-Ethernet0/3]loopback internal //内环测试

[H3C-Ethernet0/3]port link-type trunk //设置链路的类型为trunk

[H3C-Ethernet0/3]port trunk pvid vlan 20 //设置20为该trunk的缺省VLAN,默认为1(trunk线路两端的PVID必须一致)

[H3C-Ethernet0/3]port access vlan 20 //将当前access端口加入指定的VLAN

[H3C-Ethernet0/3]port trunk permit vlanall //允许所有的VLAN通过当前的trunk端口,可多次使用该命令

[H3C-Ethernet0/3]mdiauto //设置以太端口为自动监测,normal为直通线,across为交叉线

[H3C]link-aggregation Ethernet 0/1 toEthernet 0/4 //将1-4口加入汇聚组,1为主端口,两端需要同时配置,设置了端口镜像以及端口隔离的端口无法汇聚

[H3C]undo link-aggregation Ethernet 0/1 //删除该汇聚组

[H3C]link-aggregation mode egress //配置端口汇聚模式为根据目的MAC地址进行负荷分担,可选为 ingress,egress和both,缺省为both

[H3C]monitor-port Ethernet 0/2 //将该端口设置为镜像端口,必须先设置镜像端口,删除时必须先删除被镜像端口,而且它们不能同在一个端口,该端口不能在汇聚组中,设置新镜像端口时,新取代旧,被镜像不变

[H3C]mirroring-port Ethernet 0/3 toEthernet 0/4 both //将端口3和4设置为被镜像端口,both为同时监控接收和发送的报文,inbound表示仅监控接收的报文,outbound表示仅监控发送的报文

[H3C]display mirror

[H3C]display interface Ethernet 0/3

<H3C>resetcounters //清除所有端口的统计信息

[H3C]display link-aggregation Ethernet0/3 //显示端口汇聚信息

[H3C-Ethernet0/3]virtual-cable-test //诊断该端口的电路状况

QoS配置步骤:设置端口的优先级,设置交换机信任报文的优先级方式,队列调度,端口限速

[H3C-Ethernet0/3]priority 7 //设置端口优先级为7,默认为0

[H3C]priority-trustcos //设置交换机信任报文的优先级方式为cos(802.1p优先级,缺省值),还可以设为dscp方式

[H3C]queue-scheduler hq-wrr 2 4 6 8 //设置队列调度算法为HQ-WRR(默认为WRR),权重为2,4,6,8

[H3C-Ethernet0/3]line-rate inbound 29 //将端口进口速率限制为2Mbps,取1-28时,速率为rate*8*1024/125,即64,128,192…1.792M;

29-127时,速率为(rate-27)*1024,即2M,3M,4M…100M。

[H3C]displayqueue-scheduler //显示队列调度模式及参数

[H3C]displaypriority-trust //显示优先级信任模式

1、配置主机名

[H3C]systemname H3C

2、配置console口密码

#进入系统视图。

<H3C> system-view

#进入AUX用户界面视图。

[H3C] user-interface aux 0

#设置通过Console口登录交换机的用户进行Password认证。

[H3C-ui-aux0] authentication-mode password

#设置用户的认证口令为加密方式,口令为123456。

[H3C-ui-aux0] set authentication passwordcipher 123456

#设置从AUX用户界面登录后可以访问的命令级别为2级。

[H3C-ui-aux0] user privilege level 2

3、配置Telnet

#进入系统视图。

<H3C> system-view

#进入VTY0用户界面视图。

[H3C] user-interface vty 0

#设置通过VTY0口登录交换机的用户进行Password认证。

[H3C-ui-vty0] authentication-mode password

#设置用户的认证口令为密码方式,口令为123456。

[H3C-ui-vty0] set authentication passwordcipher 123456

#设置从VTY0用户界面登录后可以访问的命令级别为2级。

[H3C-ui-vty0] user privilege level 2

#设置VTY0用户界面支持Telnet协议。

[H3C-ui-vty0] protocol inbound telnet

4、配置交换机VLAN 1管理地址

<H3C> system-view

[H3C] interface vlan-interface 1

[H3C-VLAN-interface1] ip address192.168.0.129 255.255.255.0

5、配置交换机网关地址

[H3C]ip route-static 0.0.0.00.0.0.0 192.168.0.1

6、配置HTTP服务

[H3C] local-user admin #创建http用户

[H3C-luser-admin] service-type telnet

[H3C-luser-admin] authorization-attributelevel 3

[H3C-luser-admin] password cipheradmin #设置http用户密码,并加密显示

7、配置SNMP

[H3C]snmp-agent

[H3C]snmp-agent community read123456 #设置snmp团体名称,权限为只读

[H3C]snmp-agent sys-info version v1 v2c #设置snmp版本v1和v2

8、Qos端口限速

[H3C] interface gigabitethernet 1/0/1

#配置限速参数,端口进/出速率限制为5120kbps。

[H3C-GigabitEthernet1/0/1] qos lr inboundcir 5120

[H3C-GigabitEthernet1/0/1] qos lr outboundcir 5120

9、创建VLAN

[H3C] vlan 100

10、删除VLAN

[H3C] undo vlan 100

11、将端口加入vlan 100

[H3C] interface GigabitEthernet 1/0/24

[H3C] port access vlan 100

12、查看VLAN

[H3C]display vlan all

12、查看端口状态

[H3C]display interface GigabitEthernet1/0/24

14、启用端口

[H3C]interface GigabitEthernet 1/0/24

[H3C]undo shutdown

15、关闭端口

[H3C]interface GigabitEthernet 1/0/24

[H3C]shutdown

16、查看MAC地址列表

[H3C]display mac-address

17、查看arp信息

[H3C]display arp

18、查看current配置

[H3C]display current-configuration

19、查看saved配置

[H3C]display saved-configuration

注:current配置是保存在交换机内存里面,当交换机重启时,不会生效

要交换机重启时生效,必须保存在saved-configureation配置里

20、保存交换机配置

[H3C]save

当然如果你对H3C的交换机配置仍然有诸多不了解,这里面弱电行业网分享一份关于《H3C交换机最详细配置实例手册》,有需要的朋友可以去下载下。

为了避免广播报文泛滥和通信的安全性,某公司网络中使用VLAN技术来隔离部门间的二层流量。其中部门A使用VLAN 100,部门B使用VLAN 200。

部门A的终端用户使用192.168.1.0/24 IP网段,各终端用户配置的网关地址为192.168.1.1;

部门B的终端用户使用192.168.2.0/24 IP网段,各终端用户配置的网关地址为192.168.2.1;

现要求通过配置基于端口的VLAN和VLAN接口实现下面应用需求:

1 同一VLAN内的主机能够二层互通,不同VLAN内的主机不能二层互通,能够三层互通。

2、通过配置使Device A作为部门A中用户的网关,Device B作为部门B中用户的网关。

组网拓扑图如下:

# 创建VLAN 100,并将GigabitEthernet 1/0/1加入VLAN 100。

<DeviceA> system-view

[DeviceA] vlan 100

[DeviceA-vlan100] port gigabitethernet 1/0/1

[DeviceA-vlan100] quit

# 创建Vlan-interface 100,并配置其IP地址为192.168.1.1/24。

[DeviceA] interface Vlan-interface 100

[DeviceA-Vlan-interface100] ip address 192.168.1.1 24

[DeviceA-Vlan-interface100] quit

# 创建VLAN 200,并将GigabitEthernet 1/0/2加入VLAN 200。

[DeviceA] vlan 200

[DeviceA-vlan200] port gigabitethernet 1/0/2

[DeviceA-vlan200] quit

# 创建Vlan-interface 200,并配置其IP地址为192.168.2.2/24。

[DeviceA] interface Vlan-interface 200

[DeviceA-Vlan-interface200] ip address 192.168.2.2 24

[DeviceA-Vlan-interface200] quit

# 为了使Device A上VLAN 100和VLAN 200的报文能发送给Device B,将GigabitEthernet 1/0/3的链路类型配置为Trunk,并允许VLAN 100和VLAN 200的报文通过,取消允许VLAN 1通过。

[DeviceA] interface gigabitethernet 1/0/3

[DeviceA-GigabitEthernet1/0/3] port link-type trunk

[DeviceA-GigabitEthernet1/0/3] port trunk permit vlan 100 200

[DeviceA-GigabitEthernet1/0/3] undo port trunk permit vlan 1

[DeviceA-GigabitEthernet1/0/3] quit

2、配置Device B

# 创建VLAN 100,并将GigabitEthernet 1/0/1加入VLAN 100。

<DeviceB> system-view

[DeviceB] vlan 100

[DeviceB-vlan100] port gigabitethernet 1/0/1

[DeviceB-vlan100] quit

# 创建Vlan-interface 100,并配置其IP地址为192.168.1.2/24。

[DeviceB] interface Vlan-interface 100

[DeviceB-Vlan-interface100] ip address 192.168.1.2 24

[DeviceB-Vlan-interface100] quit

# 创建VLAN 200,并将GigabitEthernet 1/0/2加入VLAN 200。

[DeviceB] vlan 200

[DeviceB-vlan200] port gigabitethernet 1/0/2

[DeviceB-vlan200] quit

# 创建Vlan-interface 200,并配置其IP地址为192.168.2.1/24。

[DeviceB] interface Vlan-interface 200

[DeviceB-Vlan-interface200] ip address 192.168.2.1 24

[DeviceB-Vlan-interface200] quit

# 为了使Device A上VLAN 100和VLAN 200的报文能发送给Device B,将GigabitEthernet 1/0/3的链路类型配置为Trunk,并允许VLAN 100和VLAN 200的报文通过,取消允许VLAN 1通过。

[DeviceB] interface gigabitethernet 1/0/3

[DeviceB-GigabitEthernet1/0/3] port link-type trunk

[DeviceB-GigabitEthernet1/0/3] port trunk permit vlan 100 200

[DeviceB-GigabitEthernet1/0/3] undo port trunk permit vlan 1

[DeviceB-GigabitEthernet1/0/3] quit

这里面弱电君补充下:

对于一些名字,大家可以了解下它的意义。

1、静态IP:ISP提供给您固定的IP地址、子网掩码、默认网关、DNS。

2、动态IP:电脑的TCP/IP属性设置为“自动获取IP地址”,每次启动电脑即可。

3、WEB认证:每次上网之前,打开IE浏览器,会自动跳到ISP指定的主页,填入ISP提供的用户名密码,通过认证以后才可以进行其他得上网操作。

4、DHCP功能:开启后,可以自动分配IP,主要是用来给网络客户机分配动态的IP地址,不需要手动设置ip,一般路由器和三层交换机有DHCP功能,二层交换机不能提供DHCP服务,但可以提供dhcp代理/中继功能。

DISM:是Deployment Imaging and Management(部署映像服务和管理)的缩写。常使用的命令如下(均以管理员方式运行cmd):

1、查看映像版本/当前版本:Dism /online /Get-CurrentEdition

2、查看当前系统是否可升级,以及可升级版本:Dism /online /Get-TargetEditions

检查映像是否可修复。扫描全部系统文件,并扫描计算机中系统映像文件与官方系统文件不一致的情况:

Dism /Online /Cleanup-Image /ScanHealth查看映像文件损坏的程度。如果映像文件损坏且不可修复时,则必须放弃该映像文件,并重新安装系统映像文件;

如果映像文件可以修复,则使用“/RestoreHealth“参数来修复系统映像文件:Dism /Online /Cleanup-Image /CheckHealth修复系统映像文件:DISM /Online /Cleanup-image /RestoreHealth

1、首先,重启电脑是必须的;

2、对C盘做磁盘清理,并删除Temp文件夹里的临时文件;

3、以管理员模式运行cmd,输入sfc /scannow回车等待100%,看一下是否有损坏的系统文件;

4、以管理员模式运行cmd,输入DISM.exe /Online /Cleanup-image /Scanhealth ,扫描系统文件并和官方系统文件对比;

5、接着上一步,插入系统盘,cmd下运行DISM.exe /Online /Cleanup-image /Restorehealth ,把不同的系统文件还原成系统官方源文件(注意这步可能会提示找不到文件来源而失败,不管它);

6、运行Win8.1的高级启动,重启到“带网络提示符的安全模式”下,管理员模式运行cmd,再输入DISM /Online /Cleanup-Image /StartComponentCleanup /ResetBase ,这下应该就成功了。

要说操作系统的备份和恢复功能,如果大家一路从WinXP走来,那么Ghost是比较合适的备份和恢复方案,但在Win10下它被弱化了许多。原因?微软给Win10添加的功能对我们来说已经非常强大了。

不过有童鞋说Win10的备份就是个阉割货,其实是没有找到正确的位置。虽然在“设置”中有备份选项,但并不能算是真正的系统备份,它的入口是在“控制面板-文件历史记录”的左下角中。

启动该程序后,只要按着系统的说明操作即可,除了要求备份的磁盘空间较大外,没啥技术含量。

真正强大好用的方案是Windows中自带的DISM.exe工具(Deployment Imaging and Management 部署映像服务和管理),如果能灵活的应用它,不仅能够独立制作多版本Win10安装U盘,还能够及时修复和恢复系统哦。

来,开始DISM的系统恢复之旅。

启动管理员模式的命令提示符(有人嘲笑小编昨天打成了命里提示符,真实情况是留给大家找BUG的,绝对不是少敲了2个字母),输入

Dism /Online /Cleanup-Image /ScanHealth

扫描全部系统文件和系统映像文件是否与官方版一致(无论你是否备份或制作过系统映像),时间较长,喝杯茶耐心等待一会。

如果检查的结果和小编的电脑是一样的,那就证明你的系统没什么问题,安心用着呗。但如果出现错误提示了,那就需要用

Dism /Online /Cleanup-Image /CheckHealth

检查文件的损坏程度,结果一般有两种:一般性损坏可以修复和情况严重完全无法修复。

是前者的话,我们可以直接调用

DISM /Online /Cleanup-image /RestoreHealth

联网将系统映像文件中与官方文件不相同的文件还原成官方系统的源文件,系统中安装的软件和用户设置保留不变,比重装系统要好得多,而且在修复时系统未损坏部分可以正常运行,不耽误大家手头上的事情。检查结果是后者的话,除了重装系统外,没有太好的办法解决。

没有网络或怕它占用网络资源,也可以启动本地修复命令,命令格式如下:

Dism /Online /Cleanup-Image /RestoreHealth /Source:c:\test\mount\windows /LimitAccess

此外,DISM还有很多其他用途,如

Dism /online /Get-CurrentEdition

检查映像版本

Dism /online /Get-TargetEditions

检查系统是否可升级

想要知道更多命令只要在命令提示符中输入 Dism.exe /?就能一目了然了。

上面这些DISM的用法大家只要掌握了,就可以随时检查操作系统是否存在问题。至于利用下载好的系统映像恢复现有操作系统,也只需要一行命令而已,但与刚才不同,咱们首先需要将映像(.iSO)“装载”在系统中,然后

Dism /Apply-Image /ImageFile:X:\sources\install.wim /Index:1 /ApplyDir:C:\

其中,X代表映像挂载后的盘符。

当然,我们也可以在系统崩溃的情况下用WinPE维护盘,使用DISM修复和恢复操作系统。只是需要做好两项准备工作:使用的WinPE必须是官方完整带有DISM和命令提示符功能(使用微软官方工具制作的WinPE)、在维护盘中有完整的Windows系统映像。

arp -a ,当你需要显示当前ip地址对应的mac地址时使用

在命令提示符中输入“arp -a”并回车;自动在缓存中,读取局域网IP地址和mac地址的对应关系表:

局域网内的ip地址与mac地址就直接显示出来。

有的时候,我们不止要显示局域网ip地址,且需要以文档的形式保存出来,而此时,就可以使用这个命令:

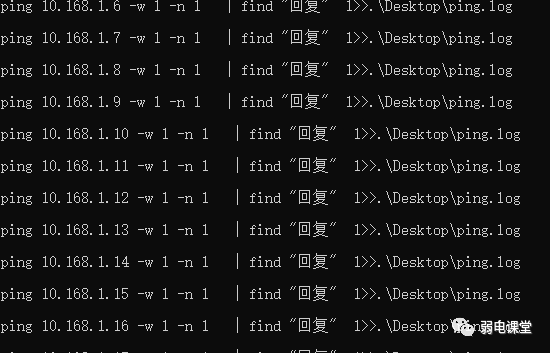

for /l %i in (1,1,255) do ping 10.168.1.%i -w 1 -n 1 | find “回复” >> .\Desktop\ping.log

其中10.168.1.x:是你局域网地址的ip段。你修改成自己的就行了。

\Desktop\ping.log:是你保存文档的地址,这里是直接保存到桌面了。

输入命令,然后逐个进行ping。

将能ping通的保存到桌面的ping.log文件中。

显示已ping的ip地址。

第二个命令,直接复制命令,然后修改ip地址就行了。

这两种方法在不同的需求中都有相关用途,当然也有朋友直接使用相关软件也可以查到。

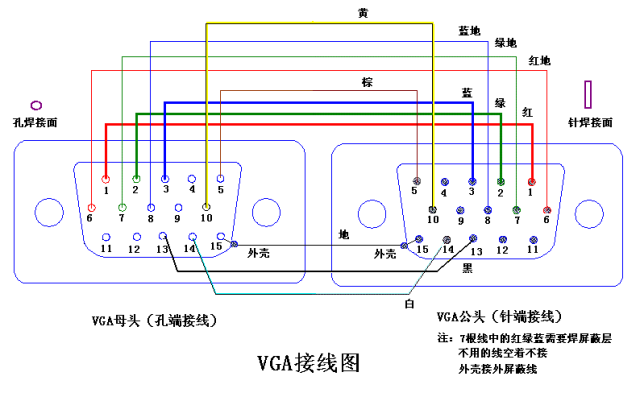

VGA接口15根针,其对应接口定义如下,其下图:

| 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 红基色 | 绿基色 | 蓝基色 | 地址码 | 自测试 | 红地 | 绿地 | 蓝地 | 保留 | 数字地 |

| 11 | 12 | 13 | 14 | 15 | |||||

| 地址码 | 地址码 | 行同步 | 场同步 | 地址码 |

一般在VGA接头上,会1,5,6,10,11,15等标明每个接口编号。如果没有,如上图所示编号如下图:

注意,公母头焊接时,须注意将方向平行反过来焊接。

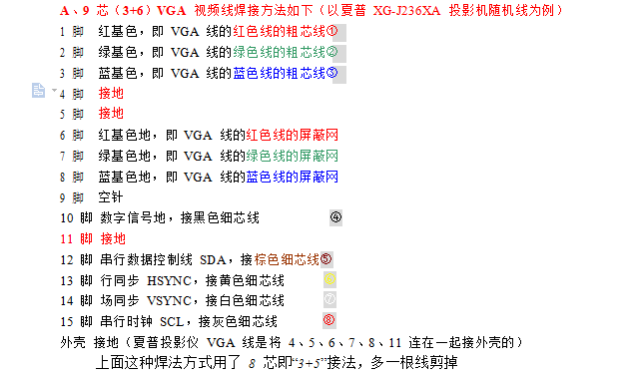

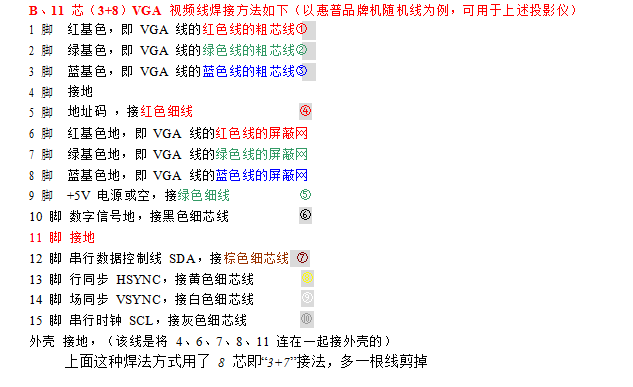

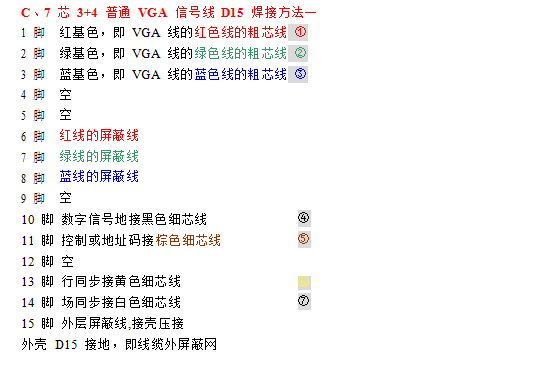

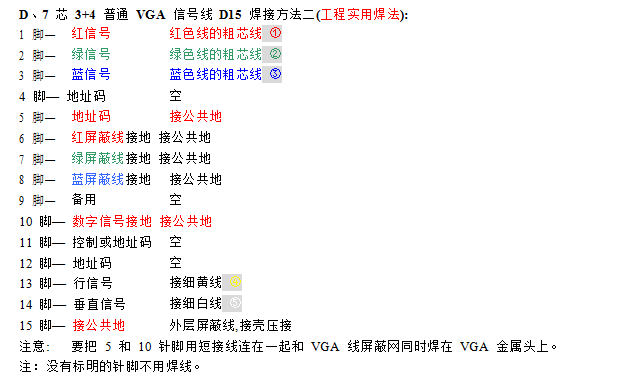

普通VGA线焊接方法如下(D15焊接法):

| 红线的芯线 | 脚1 |

| 红线的屏蔽线 | 脚6 |

| 绿线的芯线 | 脚2 |

| 绿线的屏蔽线 | 脚7 |

| 蓝线的芯线 | 脚3 |

| 蓝线的屏蔽线 | 脚8 |

| 黑线 | 脚10 |

| 棕线 | 脚11 |

| 黄线 | 脚13 |

| 白线 | 脚14 |

| 外层屏蔽 | D15端壳 |

如果上表中存在没有标出的接口和线,一律留空,仅焊接以上标出接口和线色。还有一种非常适用的焊接方法:最简原则是保留基本引脚,保证能传输红绿蓝三基色信号和行场同步信号,就是6、7、8脚焊接在一起做公共地,红、绿、蓝的屏蔽线绞在一起接到公共地上; 1 、 2 、 3 脚接红、绿、蓝的芯线;13 接黄线;14 接白线;外层屏蔽接到 D15 端壳。

2、VGA 常见线规

VGA 线分“3+2,3+4,3+6,3+8”等多种规格,“3”表示三根同轴线(粗):红色、绿色、蓝色,“6”指六根绝缘导线(细):棕色、橙色、黑色、白色、黄色、灰色(或红色、绿色、黑色、白色、黄色、灰色)等。

“3+2 接法”纯平显示器适用,不适用大屏液晶、电视和投影;

“3+4 接法”多数液晶适用,但不适合定位屏幕数据的类型液晶等显示设备,不适用投影;

“3+6 接法”适用绝大多数显示设备,适用投影。

注意:

要把 5 和 10 针脚用短接线连在一起和 VGA 线屏蔽网同时焊在 VGA 金属头上。

注:没有标明的针脚不用焊线。

E、5 芯 3+2VGA 线简易焊接方法(用于老型号机器上):

就是在D15 两端的 5-10 脚焊接在一起做公共地,红、绿、蓝的屏蔽线绞在一起接到公共地上;1 、 2 、 3 脚分别接红、绿、蓝的粗芯线;13 脚 接黄线;14 脚接白线;外层屏蔽压接到 D15 端壳。

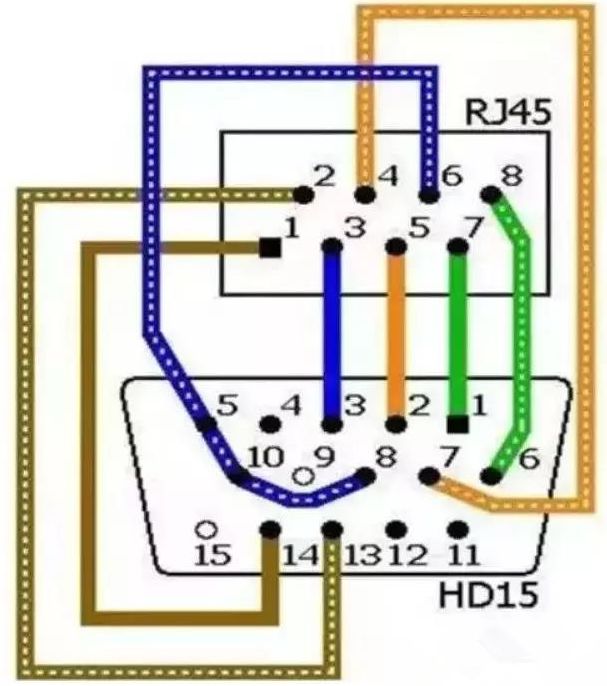

相信大家遇到过这种问题,有时候一台显示器要挂在墙上,但是VGA线没那么长,又不想去买,VGA线不够长时可用网线代替吗?

这里给大家详细介绍下,用网线做VGA的步骤。

15针VGA各针脚的定义:

按照VGA接头(15HD)的标准,共各引脚的定义如下:(PIN表示“脚”的意思)

1PIN ——Red——模拟信号的“红”

2PIN ——Green——模拟信号的“绿”

3PIN ——Blue——模拟信号的“蓝”

4PIN ——ID Bit

5PIN ——N/C

6PIN ——R.GND——模拟信号的“红”的接地端

7PIN ——G.GND——模拟信号的“绿”的接地端

8PIN ——B.GND ——模拟信号的“蓝”的接地端

9PIN ——No.Pin 、(备用)

10PIN——GND ——数子信号的的接地端

11PIN——ID Bit——屏幕与主机之间的控制或地址码

12PIN——ID Bit ——屏幕与主机之间的控制或地址码(用于一个主机多个显示屏)

13PIN——H Sync—— 数字的水平行场信号

14PIN——V Sync ——数字的垂直行场信号

15PIN——N/C——接地端

首先要剥开网线外皮,整理好8条线芯,给8条线芯剥开一厘米的绝缘批皮。接下来就是焊接了,对照下面的连接图将网线和VGA头焊接好。

焊接图示(用网线中的8芯焊接):

VLAN(虚拟局域网)技术的出现,使得管理员根据实际应用需求,把同一物理局域网内的不同用户逻辑地划分成不同的广播域,每一个 VLAN 都包含一组有着相同需求的计算机工作站,与物理上形成的 LAN有着相同的属性。

由于它是从逻辑上划分,而不是从物理上划分,所以同一个 VLAN 内的各个工作站没有限制在同一个物理范围中,即这些工作站可以在不同物理 LAN网段。

由 VLAN的特点可知,一个 VLAN 内部的广播和单播流量都不会转发到其他 VLAN 中,从而有助于控制流量、减少设备投资、简化网络管理、提高网络的安全性。

Vlan 的划分方式及其优缺点:

1. 基于端口划分:

这种方法明确指定各端口属于哪个VLAN。

优点:操作简单。

缺点:主机较多时,重复工作量大;主机端口变动的时候,需要同时改变该端口所属的VLAN。

2. 基于 MAC地址的划分:

根据主机网卡的 MAC地址进行划分(每个网卡都有世界上唯一的 MAC地址)。通过检查并记录端口所连接的网卡的 MAC地址来决定端口所属的 VALN。

优点:当用户主机物理地址改变的时候,不需要重新配置VLAN。

缺点:初始化的时候需要对所有用户进行配置,当主机数很大时工作量较大;由于交换机每个端口可能需要保存多个主机的 MAC地址,从而降低了交换机的执行效率。

3. 基于网络协议的划分:

基于所用的网络层协议划分 VLAN,可以划分为 IP/IPX/DECnet/AppleTalk/Banyan等 VLAN网络。这种按照网络层协议划分的方式可以使广播域跨越多个交换机,对希望针对应用和服务来组织用户的网络管理员具有很大的吸引力。

优点:用户主机物理位置改变后,不需要重新配置所属的 VLAN 网络;适用于需要针对不同应用和服务来组织用户的场景。

缺点:检查每一个数据包的网络层地址需要消耗处理时间,效率较低。

4. 基于 IP地址划分:

将任何属于同一IP广播组的主机认为属于同一 VLAN。

优点:良好的灵活性和可扩展性,可以方便的通过路由器扩展网络。

缺点:不适合局域网,效率不高。

5. 基于策略的划分:

一种根据不同的情况,将多种(上面提到的)划分 VLAN 的技术按照一定的安全策略进行综合运用的划分技术。

优点:这种方式具有自动配置的能力,自动化程度高;可以非常方便的扩展网络规模。

缺点:对设备要求较高